Dies ist eine alte Version des Dokuments!

Cisco Webex

(zur Übersicht Attributfreigaben)

Inhaltsverzeichnis

Hier finden Sie die Dokumentation von Cisco. Vorsicht: Die dortige Syntax ist veraltet!

Einbinden der Metadaten Ihres Cisco Webex SP am IdP

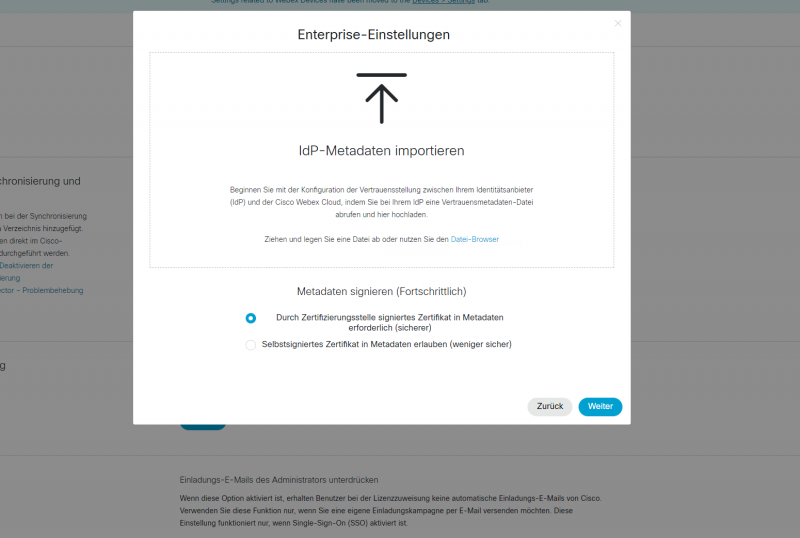

Um Ihren hochschulspezifischen Tenant SP von Cisco zu konfigurieren, benötigen Sie den xml-Metadatensatz des SP, den Sie sich bei Cisco Webex herunterladen können. Der Punkt heißt Verzeichnis-Metadaten exportieren.

Gehen Sie wie folgt vor, um ihn einzubinden:

- Legen Sie in der Metadatenverwaltung einen neuen lokalen SP an. Verwenden Sie dafür die EntityID aus dem Metadatensatz.

- Legen Sie den Metadatensatz auf Ihren Webserver, so dass er von der Metadatenverwaltung aus abrufbar ist. Geben Sie die URL in das Feld Metadatengenerator ein und klicken Sie „abfragen“. Damit werden alle Informationen aus dem Metadatensatz geholt. Nur so bekommen Sie die Felder „AuthnRequests Signed“ und „Want Assertions Signed“ in der Metadatenverwaltung angezeigt. Die Datei können Sie danach wieder vom Webserver löschen.

- Editieren Sie für die fehlenden Felder den SP-Metadatensatz wie folgt:

- Displayname (deutsch und englisch): Cisco Webex

- Beschreibung (deutsch und englisch): Cisco Webex (oder Sie denken sich etwas Ausführlicheres aus)

- Information URL (deutsch und englisch): https://www.webex.com/

- Privacy Statement URL (deutsch und englisch): https://www.cisco.com/c/dam/en_us/about/doing_business/trust-center/docs/cisco-webex-privacy-data-sheet.pdf

- Helpdesk (erg. Angaben zu Kontakte - Support): Die Helpdesk-Adresse Ihrer Heimateinrichtung

- Kontakte: Hier geben Sie die üblichen Adressen Ihrer Heimateinrichtung ein.

- NameID Formate:

urn:oasis:names:tc:SAML:2.0:nameid-format:transient

- Speichern Sie den neuen lokalen SP. Die rote Warnung „POLICY Uns liegt noch kein SP-Vertrag mit ihrer Einrichtung vor (egal für Test und lokale Metadaten)“ können Sie ignorieren.

- Nach der nächsten Aktualisierung der Metadaten steht Ihnen der Tenant SP zur Verfügung. Warten Sie mindestens 60 Minuten, bevor Sie testen.

Attributfreigabe

Laut der Dokumentation unterstützen die Tenant SPs keine OIDs, sondern das Mailattribut soll als „uid“ übermittelt werden. Hier ein Konfigurationsbeispiel für die conf/attribute-resolver.xml:

Neu installierter IdP 4.x:

- ./conf/attribute-resolver.xml

<AttributeDefinition xsi:type="Simple" id="webexUid"> <InputDataConnector ref="myLDAP" attributeNames="mail"/> </AttributeDefinition>

IdP 3.4 und upgegradeter IdP 4.x:

- ./conf/attribute-resolver.xml

<AttributeDefinition xsi:type="Simple" id="webexUid"> <InputDataConnector ref="myLDAP" attributeNames="mail"/> <DisplayName xml:lang="en">E-mail address wrapped as uid</DisplayName> <DisplayName xml:lang="de">E-Mailadresse als uid übermittelt</DisplayName> <DisplayDescription xml:lang="en">E-mail address wrapped as uid</DisplayDescription> <DisplayDescription xml:lang="de">E-Mailadresse als uid übermittelt</DisplayDescription> <AttributeEncoder xsi:type="SAML2String" name="uid" friendlyName="uid" /> </AttributeDefinition>

Bis IdP v3.3:

- ./conf/attribute-resolver.xml

<AttributeDefinition xsi:type="Simple" id="webexUid" sourceAttributeID="mail"> <Dependency ref="myLDAP" /> <DisplayName xml:lang="en">E-mail address wrapped as uid</DisplayName> <DisplayName xml:lang="de">E-Mailadresse als uid übermittelt</DisplayName> <DisplayDescription xml:lang="en">E-mail address wrapped as uid</DisplayDescription> <DisplayDescription xml:lang="de">E-Mailadresse als uid übermittelt</DisplayDescription> <AttributeEncoder xsi:type="SAML2String" name="uid" friendlyName="uid" /> </AttributeDefinition>

- ./conf/attribute-filter.xml

<!-- Cisco Webex --> <AttributeFilterPolicy id="ciscowebex"> <PolicyRequirementRule xsi:type="Requester" value="https://idbroker-eu.webex.com/HIER_DIE_ID_IHRES_TENANT_SP" /> <AttributeRule attributeID="webexUid" permitAny="true"/> </AttributeFilterPolicy>

Die Datei conf/relying-party.xml muss nicht angepasst werden.

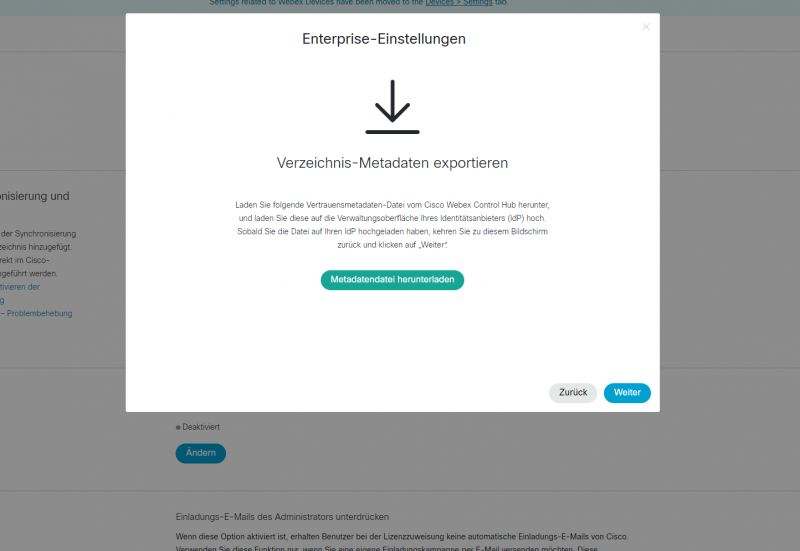

Einpflegen Ihrer IdP-Metadaten bei Cisco

Da Cisco nicht an der DFN-AAI teilnimmt, müssen Sie Ihre IdP-Metadaten dort manuell hinterlegen. Diese Informationen sind dann statisch, das bedeutet, dass sie relevante Änderungen in den IdP-Metadaten (z.B. Zertifikatswechsel) dort auch von Hand nachpflegen müssen.

So holen Sie sich die Metadaten Ihres Identity Providers:

- Melden Sie sich an der Metadatenverwaltung an.

- Der Metadatensatz wird Ihnen im Browser angezeigt. Kopieren und speichern Sie ihn.

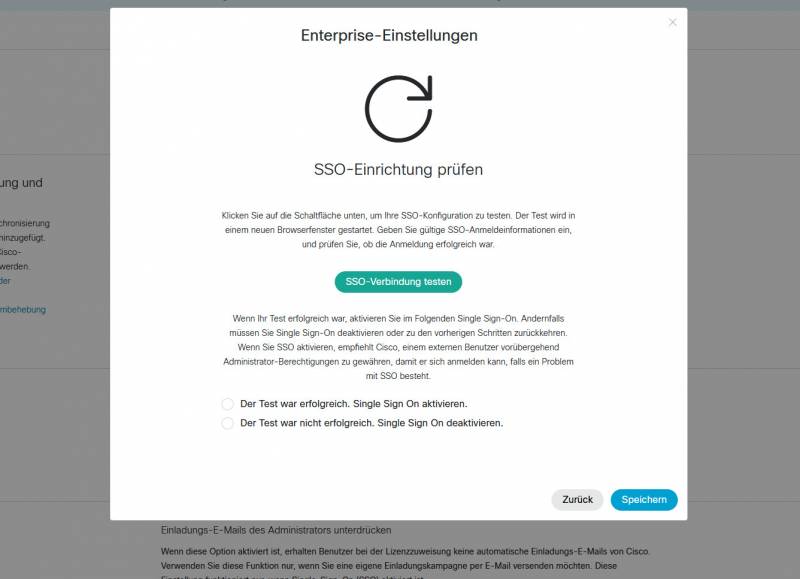

Bei Cisco Webex wählen in den Einstellungen „Drittanbieter-Identity Provider integrieren“.

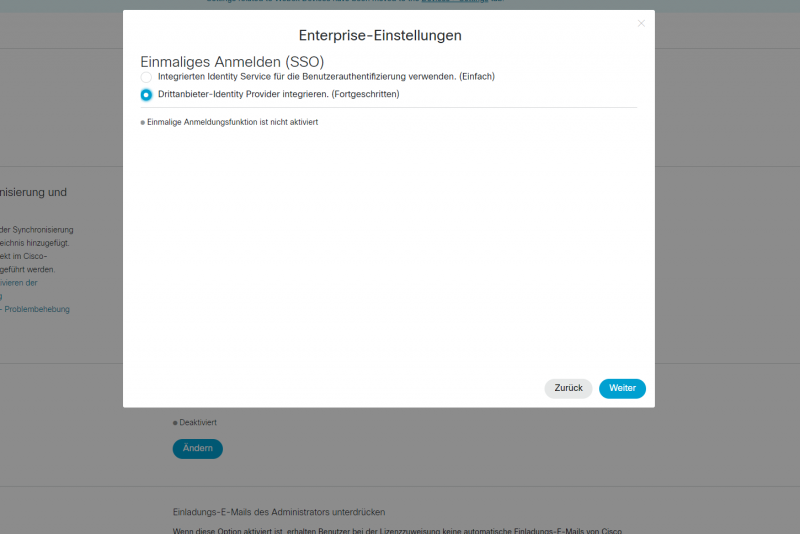

Zertifikatswechsel

Der Zertifikatswechsel in der Metadatenverwaltung wird genau so durchgeführt wie bei anderen SPs auch, d.h. Sie lassen beide Zertifikate, das alte und das neue, vorübergehend parallel in den Metadaten stehen.